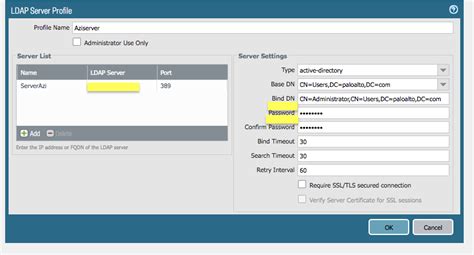

LDAP (Lightweight Directory Access Protocol) - протокол доступа к службе каталогов, который используется для управления информацией о пользователях и ресурсах в распределенной вычислительной среде. Для подключения к серверу LDAP и выполнения операций чтения/записи, требуется аутентификация. Одним из параметров для аутентификации является bind dn - учетное имя, используемое для установления соединения с сервером LDAP.

Как узнать bind dn? Очень просто! Первым шагом необходимо узнать базовый dn (Distinguished Name) - уникальный идентификатор объекта в дереве каталогов LDAP. Для этого можно воспользоваться утилитой командной строки, например, ldapsearch. Откройте командную строку и выполните следующую команду:

ldapsearch -x -b "" -s base "objectclass=*"

В результате выполнения этой команды, вы получите информацию о вашем сервере LDAP, включая базовый dn. Обратите внимание, что этот dn будет выглядеть как путь, состоящий из разделителя , и названий контейнеров (например, dc=example,dc=com).

Теперь, чтобы узнать bind dn, вам необходимо добавить атрибут user (параметр -U), указав свой пользовательский dn и пароль (параметр -W):

ldapsearch -x -D "ваш_bind_dn" -b "" -s base "objectclass=*" -U

В результате выполнения этой команды, вам будет показан bind dn, которым вы можете использовать для подключения к серверу LDAP.

Что такое bind dn и его роль в подключении к LDAP-серверу

Роль bind dn в подключении к LDAP-серверу заключается в том, что оно предоставляет специфическую идентификацию пользователя, позволяя серверу проверить, имеет ли пользователь права доступа к ресурсам, таким как база данных, каталог или другая информация, хранящаяся на сервере.

Bind dn состоит из нескольких компонентов, включая cn (common name), ou (organizational unit), dc (domain component) и т. д., которые полностью определяют путь до требуемой записи. Пример bind dn может выглядеть следующим образом:

- cn=admin,dc=example,dc=com

- uid=user,ou=people,dc=example,dc=com

Здесь cn=admin,dc=example,dc=com - это bind dn администратора, а uid=user,ou=people,dc=example,dc=com - это bind dn обычного пользователя.

Использование правильного bind dn является важным шагом при настройке подключения к LDAP-серверу. Неправильное значение bind dn может привести к отказу в доступе или неверной идентификации пользователя, что может негативно сказаться на работе приложений, использующих LDAP-сервер для авторизации и аутентификации.

Как найти bind dn в файле конфигурации сервера LDAP

Шаг 1: Откройте файл конфигурации сервера LDAP. Обычно этот файл называется slapd.conf или ldap.conf и располагается в директории /etc/openldap/.

Шаг 2: В файле конфигурации найдите секцию "Bind DN" или "Manager DN". Обычно эта секция находится в начале файла или в секции "Global Options".

Шаг 3: Рядом с секцией "Bind DN" должен быть параметр "binddn", указывающий на учетную запись, которая используется для подключения к серверу LDAP. Например, binddn "cn=admin,dc=mydomain,dc=com".

Шаг 4: Запомните или скопируйте найденное значение binddn, так как оно понадобится при настройке подключения к серверу LDAP.

Теперь вы знаете, как найти bind DN в файле конфигурации сервера LDAP. Эта информация важна для успешного подключения и работы с сервером LDAP.

Альтернативные способы поиска bind dn для подключения к серверу LDAP

Если у вас нет возможности получить bind dn от администратора сервера LDAP или если вы хотите найти его самостоятельно, есть несколько альтернативных способов для этого.

Первый способ - использовать инструмент командной строки ldapsearch. Для этого выполните следующую команду в терминале:

ldapsearch -x -LLL -H ldap://<адрес_сервера_ldap> -b

Здесь <адрес_сервера_ldap> - это адрес вашего сервера LDAP, а

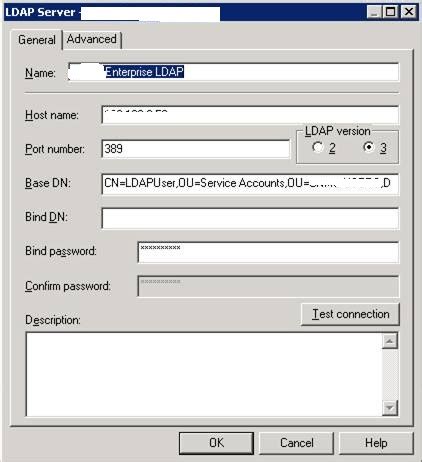

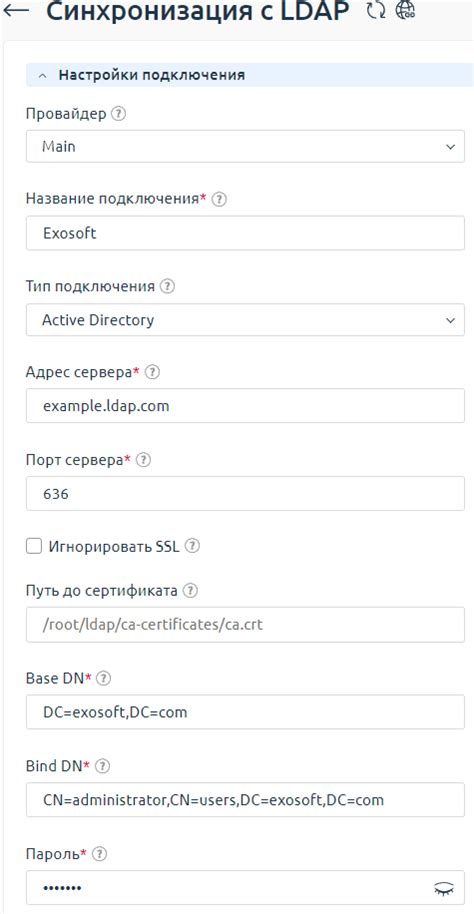

Второй способ - использовать графический клиент LDAP, такой как Apache Directory Studio или JXplorer. Вам потребуется настроить соединение с сервером LDAP и выполнить поиск на базовом уровне объекта (Base DN search). Результаты поиска будут содержать DN, который вы можете использовать как bind dn.

Третий способ - обратиться к администратору сервера LDAP и попросить прислать или предоставить вам bind dn для подключения.