В современном мире, где число угроз и рисков постоянно растет, обеспечение безопасности ваших конфиденциальных данных - это неотъемлемая необходимость. Особенно важно защитить доступ к вашим ключевым ресурсам, чтобы предотвратить возможные кибератаки и утечки информации. Таким образом, использование надежного и эффективного секретного хранилища для хранения ваших ключей на мобильном устройстве становится наиболее актуальной проблемой в наше время.

Секретное хранилище, предназначенное для обеспечения безопасности вашего ключа и других ценных данных, является надежным способом защиты информации от несанкционированного доступа. Оно дает вам возможность сохранить ваши ключи безопасно и уверенно, когда дело доходит до хранения личной информации и других ценностей на вашем мобильном телефоне.

Проверенные методы хранения ключей на мобильных устройствах обеспечивают надежность и защиту ваших данных. Они идеально подходят для профессионалов, работающих с чувствительными данными, а также для обычных пользователей, которые хотят убедиться в безопасности своих личных сведений. Независимо от того, являетесь ли вы бизнесменом, разработчиком программного обеспечения, финансовым экспертом или просто заботливым пользователем, разделы ниже помогут вам выбрать и использовать лучший способ хранения ключей на вашем мобильном устройстве.

Безопасность мобильных устройств: необходимость усиленной защиты хранилища ключей

Когда речь заходит о безопасности мобильных устройств, особое внимание должно быть уделено защите хранилища ключей. Хранение ключа требует особой защиты по нескольким причинам, связанным с рисками безопасности, которые могут возникнуть в современном цифровом мире.

Поскольку мобильные устройства становятся все более повсеместными и неотъемлемыми частями нашей повседневной жизни, они становятся приоритетной целью для хакеров, злоумышленников и киберпреступников. Ключи, используемые для аутентификации, шифрования и доступа к различным системам и приложениям, являются ценным активом, который может быть использован для несанкционированного доступа или злоупотребления.

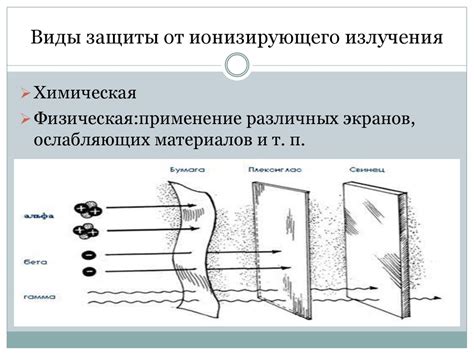

Потенциальные угрозы безопасности мобильных устройств включают в себя различные способы атак, такие как вредоносные программы, фишинг, кража устройств и перехват сетевого трафика. Все эти угрозы могут привести к компрометации ключей, что может привести к серьезным последствиям, включая несанкционированный доступ к конфиденциальной информации, финансовым потерям или нарушению приватности.

Защита хранилища ключей в мобильных устройствах требует использования надежных методов и механизмов безопасности, таких как аппаратное шифрование, биометрическая аутентификация, многофакторная аутентификация и защита с помощью пин-кода или пароля. Важно, чтобы пользователи осознавали риски и принимали меры для защиты своих ключей, чтобы минимизировать возможность несанкционированного доступа и сохранить свою конфиденциальность.

Устойчивые практики хранения секретных данных на современных мобильных устройствах

В данном разделе рассматриваются надежные и эффективные способы сохранения ключевых данных на мобильных телефонах. Представлены проверенные методики, позволяющие обеспечить прочную защиту информации, исключить возможность несанкционированного доступа и минимизировать риски утечки конфиденциальных данных.

Важно обратить внимание на применение современных криптографических алгоритмов и технологий, которые обеспечивают безопасность и конфиденциальность информации. Кроме того, необходимо учесть особенности операционных систем и устройств, а также рассмотреть возможности использования аппаратных средств для защиты ключей.

| Метод | Описание |

|---|---|

| Биометрическая аутентификация | Использование уникальных физиологических или поведенческих характеристик пользователя для аутентификации и доступа к ключевым данным. |

| Хранение в зашифрованном виде | Применение сильных криптографических алгоритмов для шифрования и хранения ключей с использованием дополнительных механизмов безопасности. |

| Использование аппаратного контейнера | Интеграция с аппаратными модулями и чипами, предоставляющими защищенное окружение для хранения и обработки ключевой информации. |

| Удаленное управление и удаление ключей | Возможность удаленного управления и удаления ключевых данных в случае потери или кражи мобильного устройства. |

Рекомендуется использовать комбинацию различных методов для достижения максимального уровня безопасности данных на мобильных телефонах. Критическое значение имеет также обновление операционной системы и приложений, чтобы предотвратить возможные уязвимости и поддерживать надежность механизмов защиты.

Биометрическая аутентификация: применение отпечатков пальцев и распознавания лица

Отпечатки пальцев - это одна из самых распространенных и проверенных технологий биометрической аутентификации. Каждый человек имеет уникальные узоры и линии на пальцах, которые могут быть сканированы и сохранены в защищенном формате. Для аутентификации пользователю требуется просто просканировать палец, и система сравнит полученные данные с сохраненными шаблонами.

Преимущества использования отпечатков пальцев: высокая степень точности и надежности, быстрая и удобная процедура аутентификации, возможность использования на различных устройствах.

Вторым популярным методом является распознавание лица. Технология распознавания лица основана на анализе уникальных черт лица, таких как форма глаз, носа, рта и других особенностей. При регистрации пользователя система создает уникальный шаблон лица, который впоследствии сравнивается с образцом при повторной аутентификации.

Преимущества использования распознавания лица: высокая надежность, удобство использования без необходимости физического контакта, возможность использования в различных ситуациях (например, при ношении масок).

Парольный доступ с использованием надежных кодов

Сильные коды представляют собой комбинации символов, которые сложно угадать или подобрать, учитывая их длину и разнообразие. Использование надежных кодов может значительно усилить защиту ключевой информации на мобильных устройствах, предотвращая несанкционированный доступ к данным.

Одним из основных механизмов обеспечения парольного доступа с использованием сильных кодов является создание уникальных паролей, состоящих из букв (в верхнем и нижнем регистре), цифр и специальных символов. Такие пароли могут быть созданы с помощью специальных генераторов или выбраны самостоятельно с соблюдением рекомендаций по безопасности.

- Используйте комбинацию различных символов.

- Избегайте использования информации, доступной в общедоступных источниках, в качестве паролей (например, даты рождения, имена родственников).

- Не используйте простые или очевидные последовательности (например, "123456" или "qwerty").

- Изменяйте пароли регулярно.

Кроме того, рекомендуется использовать функции биометрической аутентификации, такие как сканер отпечатков пальцев или распознавание лица, в дополнение к парольному доступу. Это позволит установить дополнительный уровень защиты и облегчить процесс аутентификации пользователя.

Парольный доступ с использованием сильных кодов является важной составляющей обеспечения безопасности на мобильных устройствах. Соблюдение приведенных рекомендаций позволит создать пароли, которые будут эффективно защищать вашу информацию от несанкционированного доступа.

Использование настраиваемых сервисов хранения ключей

В данном разделе мы рассмотрим возможность использования настраиваемых сервисов для надежного хранения ключей безопасности на мобильных телефонах. Эти сервисы предоставляют пользователю возможность создать индивидуальное хранилище для ключей, гарантируя их сохранность и неприкосновенность.

Безопасность и конфиденциальность

Использование настраиваемых сервисов хранения ключей позволяет обеспечить высокий уровень безопасности и конфиденциальности данных. Такие сервисы предоставляют многоуровневую защиту и шифрование информации, обеспечивая надежную защиту от несанкционированного доступа и утечки ключей.

Пользовательская настройка

Основное преимущество настраиваемых сервисов заключается в том, что пользователь может самостоятельно настроить параметры хранения ключей в соответствии с особыми требованиями и предпочтениями. Это позволяет оптимизировать процесс сохранения ключей и удовлетворить индивидуальные потребности пользователя.

Удобство использования

Использование настраиваемых сервисов хранения ключей обладает значительным преимуществом в удобстве использования. Вся необходимая информация доступна в одном месте, что упрощает управление и обеспечивает быстрый доступ к ключам безопасности. Также сервисы предоставляют возможность резервного копирования и синхронизации ключей между различными устройствами.

Выбор сервиса

При выборе настраиваемого сервиса хранения ключей следует обратить внимание на его репутацию, надежность и уровень защиты. Пользователь должен также учесть свои индивидуальные потребности и требования к функциональности и возможностям сервиса. Рекомендуется провести исследование различных сервисов, сравнить их особенности и прочитать отзывы других пользователей.

Физическая защита: от сложных форм до хранилища

| Метод | Описание |

|---|---|

| Сложные геометрические формы | Использование сложных геометрических форм в качестве защиты может значительно повысить безопасность ваших ключей. При этом может использоваться различная геометрическая форма, которую нужно правильно повернуть, перевернуть или совместить для доступа к хранилищу. |

| Шифрование контейнеров | Для улучшения безопасности можно использовать шифрование контейнеров, где ключи хранятся в зашифрованном виде. Это позволяет обеспечить дополнительную защиту даже в случае физического доступа к устройству. |

| Физические хранилища | Один из самых надежных методов защиты - использование специальных физических хранилищ для хранения ключей. Эти хранилища могут быть различных форм и размеров, но основная их задача - предоставить максимальную защиту от несанкционированного доступа и физических воздействий. |

Каждый из этих методов обладает своими уникальными особенностями и может быть подобран в зависимости от ваших потребностей и уровня безопасности, который вы желаете достичь. Обратите внимание на их преимущества и недостатки, чтобы выбрать наиболее эффективный и удобный вариант для хранения вашего ключа.

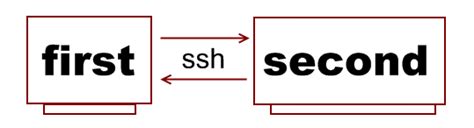

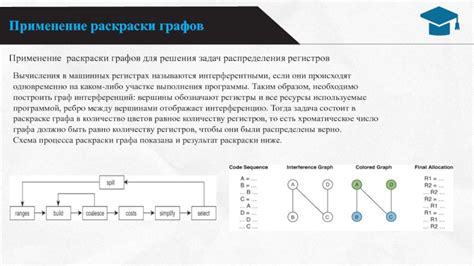

Деление ключа: применение алгоритмов для распределения информации

В данном разделе мы рассмотрим методы и подходы к безопасному и надежному распределению информации, которая может быть использована для получения доступа к ключу безопасности, с учетом тайного хранилища на мобильном устройстве.

- Использование криптографических алгоритмов

- Методы разделения секрета

- Распределение информации между доверенными участниками

- Технологии сплит-ключа

- Требования к алгоритмам и протоколам распределения информации

Одним из важных аспектов безопасности ключа является использование криптографических алгоритмов, способных обеспечить надежное шифрование и защиту информации при ее передаче и хранении.

Методы разделения секрета позволяют разбить информацию на несколько частей и распределить их между несколькими доверенными участниками. Только комбинирование всех этих частей позволяет получить доступ к ключу безопасности.

Распределение информации между доверенными участниками предоставляет дополнительный уровень безопасности, так как требует согласия нескольких лиц для использования ключа.

Технологии сплит-ключа также предоставляют возможность создания более безопасных заграждений для ключа безопасности на мобильном устройстве, делая его недоступным для несанкционированного использования даже в случае физической кражи или потери устройства.

Выбор алгоритмов и протоколов распределения информации должен соответствовать высоким требованиям безопасности и учитывать возможные уязвимости и атаки, которые могут быть направлены на разделенную информацию.

Когда типичные методы оказываются недостаточными: альтернативные варианты хранения ключевой информации

В некоторых случаях стандартные способы хранения ключевой информации, такие как использование встроенных приложений или облачных сервисов, не обеспечивают нужного уровня безопасности и надежности. Это может быть связано с ограничениями в доступе к данным, возможности перехвата или утечки информации, или просто желанием иметь полный контроль над хранением ключа.

В данном разделе мы рассмотрим несколько альтернативных способов хранения ключевой информации на мобильном телефоне. Эти методы позволяют пользователю создать собственное приватное хранилище для ключей, гарантированно обеспечивая безопасность и защиту от несанкционированного доступа или потери данных.

Один из примеров альтернативных методов - использование программного обеспечения для создания и управления шифрованными контейнерами. Эти программы позволяют создать виртуальные сейфы, в которых можно сохранять ключи и другую ценную информацию. Контейнеры могут быть доступны только через введение специального пароля или использование других методов аутентификации, таких как отпечаток пальца или лицо.

Другой альтернативой является использование аппаратных средств для хранения ключей, таких как USB-токены или смарт-карты. Эти устройства обеспечивают более высокий уровень безопасности за счет физической изоляции ключей от мобильного устройства. Кроме того, они могут предоставить дополнительные функции, такие как аппаратное шифрование или подпись данных, что повышает защиту ключевой информации.

Наконец, одним из интересных альтернативных способов является использование методов стеганографии. Стеганография позволяет скрыть ключевую информацию внутри других данных, делая ее невидимой для посторонних. За счет этого ключ может быть надежно хранен на устройстве, даже если оно попадает в руки злоумышленников.

Альтернативные способы хранения ключевой информации на мобильном телефоне могут обеспечить дополнительный уровень безопасности и защиты данных. Использование сочетания различных методов и способов может быть эффективным решением в случаях, когда типичные стандартные методы оказываются недостаточными.

Новые перспективы в области безопасности: революционный подход к сохранению информации

Современные технологии постоянно развиваются, и на смену стандартным методам хранения информации приходят инновационные подходы. Одним из таких подходов стало квантовое хранение, предлагая новые возможности в области безопасности данных. Концепция квантового хранения основана на использовании фундаментальных законов квантовой механики, позволяя достичь невероятной надежности и защиты информации от внешних воздействий.

Квантовое хранение информации отличается от классических методов тем, что основано на использовании квантовых битов, или кубитов, вместо битов классической информации. Кубиты обладают свойствами суперпозиции и запутанности, что позволяет им хранить больше информации и быть более устойчивыми к возможным атакам или взлому. Этот подход не только повышает безопасность хранящейся информации, но и предоставляет надежную защиту от несанкционированного доступа.

Использование физических предметов в роли уникального ключа

Вместо традиционных методов хранения ключей на электронных устройствах, таких как пароли или биометрические данные, можно использовать физические предметы, которые закладываются в само устройство или с ним связываются. Такой подход повышает уровень безопасности, так как предметы не могут быть взломаны или повторно созданы без физического доступа.

Один из примеров использования физических объектов в качестве уникального ключа может быть использование специальной физической карты или метки, которая связывается с мобильным устройством через технологию NFC. Карта может содержать уникальные данные, которые используются для аутентификации и разблокировки различных функций на телефоне.

Другим примером может быть использование уникальных физических черт объекта, таких как отпечаток пальца или голосовая идентификация, в качестве ключа к безопасности мобильного устройства. Такой подход использует физические характеристики пользователя для аутентификации и разблокировки доступа к данным.

Использование физических объектов в качестве ключа обеспечивает надежную защиту данных на мобильных устройствах. Однако, важно учитывать, что такой метод требует физической наличности предметов или точную репликацию физических черт пользователя. Также следует обратить внимание на возможные недостатки и уязвимости каждого из используемых физических объектов.

Резервное копирование ключа: необходимость и безопасные методы

| Метод | Описание |

|---|---|

| Облачное хранение | Один из наиболее популярных и удобных способов резервного копирования ключа. При использовании облачного хранения данные шифруются и сохраняются на удаленных серверах. Это обеспечивает доступность и защиту информации от потери или кражи. |

| Локальное хранение | Этот метод предполагает сохранение резервной копии ключа на физическом носителе, таком как внешний жесткий диск, флеш-накопитель или компьютер. При использовании локального хранения важно обеспечить надежность и безопасность выбранного устройства, чтобы предотвратить потерю или несанкционированный доступ к данным. |

| Шифрование данных | Еще один безопасный метод резервного копирования ключа – шифрование данных. При использовании этого метода информация о ключе преобразуется в зашифрованный формат, который можно сохранить на устройстве или передать на другое безопасное хранилище. Такой подход обеспечивает дополнительную защиту от несанкционированного доступа. |

Важно отметить, что безопасность ключа должна быть приоритетной задачей для каждого пользователя мобильного телефона. Правильное резервное копирование ключа позволяет предотвратить потерю важных данных и обеспечить их доступность в случае необходимости. Выбор метода резервного копирования должен основываться на уникальных потребностях и требованиях каждого пользователя.

Вопрос-ответ

Как создать тайное хранилище для безопасности ключа на мобильном телефоне?

Чтобы создать тайное хранилище для безопасности ключа на мобильном телефоне, вы можете использовать приложения, такие как KeePass, LastPass или 1Password. Эти приложения позволяют создать зашифрованное хранилище, где вы можете хранить свои ключи безопасности. При создании хранилища вам предоставляется мастер-пароль, который необходимо запомнить или сохранить в надежном месте.

Какие способы сохранения ключа на мобильном телефоне являются наиболее безопасными?

Наиболее безопасным способом сохранения ключа на мобильном телефоне является использование хранилища паролей или приложений для управления паролями, таких как KeePass, LastPass или 1Password. Эти приложения предлагают высокий уровень шифрования и защиты данных пользователя. Кроме того, вы можете использовать дополнительные меры безопасности, такие как двухфакторная аутентификация или биометрический доступ, чтобы защитить свои ключи.

Как взломать тайное хранилище с ключом на мобильном телефоне?

Взломать тайное хранилище с ключом на мобильном телефоне крайне сложно, если использованы надежные методы защиты, такие как хороший мастер-пароль, двухфакторная аутентификация или биометрический доступ. Хорошие приложения для управления ключами предлагают высокий уровень шифрования и защиты данных.

Какие еще способы можно использовать для обеспечения безопасности ключей на мобильном телефоне?

Помимо использования хранилищ паролей, вы можете применить ряд дополнительных мер для обеспечения безопасности ключей на мобильном телефоне. Например, вы можете включить блокировку экрана с использованием пина, пароля или биометрического доступа. Также рекомендуется регулярно обновлять пароли, использовать разные пароли для разных аккаунтов и не делиться своими ключами с посторонними.