Использование схемы защиты информации, основанной на алгоритмах шифрования, в настоящее время является одним из ключевых аспектов в сфере информационной безопасности. Такие протоколы представляют собой набор правил и процедур, направленных на конфиденциальность и целостность передаваемых данных, а также на аутентификацию и авторизацию участников взаимодействия. Одним из примеров таких протоколов является широкоизвестный и надежный протокол шифрования.

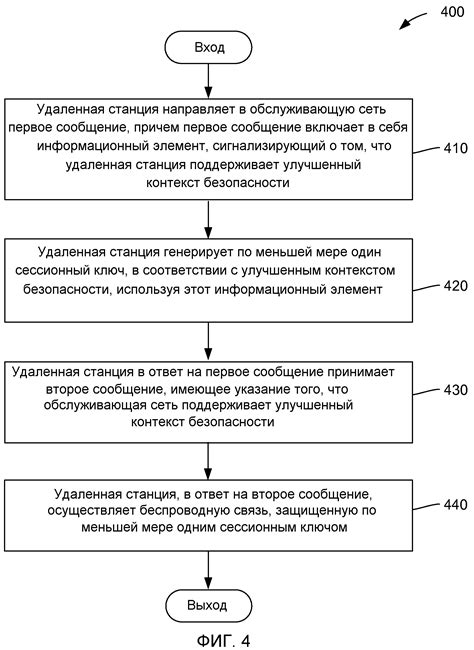

Ключевой идеей данного протокола является обеспечение безопасного обмена информацией между двумя или более участниками с использованием классических алгоритмов криптографии. При этом протокол выполняет разные функции, позволяющие обеспечить конфиденциальность и целостность данных, а также их аутентификацию и авторизацию. Такой подход позволяет сторонам взаимодействовать друг с другом без необходимости передачи ключей напрямую, что делает протокол особенно надежным и эффективным в реализации.

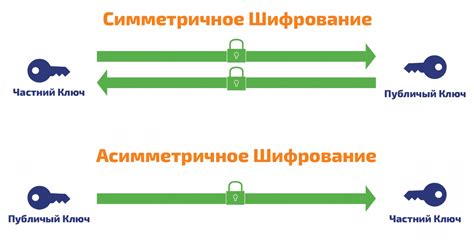

Одной из главных функций протокола шифрования является симметричное шифрование передаваемых данных. Это означает, что как отправитель, так и получатель используют один и тот же ключ для шифрования и расшифрования информации. Благодаря этому, протокол обеспечивает безопасность передаваемых данных и их защиту от несанкционированного доступа.

Принципы функционирования шифровального протокола

Аутентификация: Этот принцип позволяет установить подлинность того, кто передает и получает данные. Путем использования аутентификационных методов, таких как пароли, сертификаты и биометрические данные, протокол шифрования осуществляет проверку легитимности обоих участников обмена информацией.

Шифрование: Это основной принцип протокола шифрования. Он заключается в преобразовании открытой информации в зашифрованную форму с использованием сложных алгоритмов и ключей. Зашифрованная информация недоступна для неавторизованных лиц и может быть восстановлена только при наличии правильного ключа.

Интегритет: Обеспечение целостности данных - один из важнейших аспектов протокола шифрования. Целостность гарантирует, что передаваемая информация не была изменена во время передачи. Для этого используются хэш-функции, которые генерируют уникальный код, работающий как цифровая подпись данных.

Конфиденциальность: Шифрование информации обеспечивает конфиденциальность, то есть защиту от несанкционированного доступа к передаваемым данным. Он гарантирует, что только уполномоченные лица могут прочитать зашифрованную информацию, предотвращая таким образом утечку конфиденциальных данных.

Защита от повторного использования: Протоколы шифрования часто включают механизмы защиты от повторного использования зашифрованных данных. Это важно, чтобы злоумышленники не смогли восстановить информацию, основываясь на повторном использовании зашифрованных пакетов данных.

Обеспечение надежности: Протоколы шифрования должны быть надежными и устойчивыми к атакам. Они должны предусматривать защиту от известных уязвимостей и подверженности криптографических алгоритмов и ключей. Надежность протокола включает в себя исключение возможности атак на систему, а также эффективность в работе и удовлетворение требований безопасности.

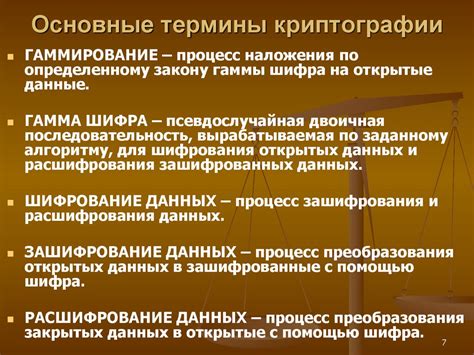

Основные понятия и термины криптографии

| Термин | Описание |

| Шифр | Алгоритм, позволяющий преобразовывать открытый текст в шифрованный вид и обратно. |

| Ключ | Параметр, используемый в криптографическом алгоритме для шифрования и расшифрования информации. |

| Хэш-функция | Математический алгоритм, преобразующий произвольный набор данных в фиксированную битовую строку фиксированной длины. |

| Аутентификация | Процесс проверки подлинности участников обмена информацией для предотвращения подделки данных. |

| Цифровая подпись | Криптографическая технология, обеспечивающая целостность и авторство электронного документа. |

| Ключевое слово | Уникальное слово или фраза, используемая вместе с алгоритмом шифрования для увеличения безопасности информации. |

Понимание этих основных терминов и понятий является важным для понимания принципов работы и функций протоколов шифрования, а также для обеспечения безопасности информационных систем.

Симметричное шифрование: основные принципы и наглядные примеры

Одним из примеров симметричного шифрования является алгоритм AES (Advanced Encryption Standard). Данный алгоритм используется для защиты информации во множестве сфер, от банковского сектора до государственных организаций. Он основан на использовании блочного шифра с ключом длиной 128, 192 или 256 бит, что обеспечивает высокий уровень безопасности передаваемых данных.

Другим примером симметричного шифрования является алгоритм DES (Data Encryption Standard). Разработанный еще в 1970-х годах, DES был широко использован в коммерческих системах вплоть до середины 1990-х годов. Он основан на сети фейстеля и использует ключ длиной 56 бит. Несмотря на то, что DES считается устаревшим алгоритмом, он все еще используется в некоторых системах, работающих с небольшими объемами данных.

- Преимущества симметричного шифрования:

- Высокая скорость обработки данных;

- Эффективное использование ресурсов;

- Простота и удобство реализации алгоритмов.

- Недостатки симметричного шифрования:

- Необходимость использования одного и того же ключа для шифрования и дешифрования, что представляет риск потери или утечки ключа;

- Сложность организации безопасного обмена ключами;

- Отсутствие возможности шифрования информации для нескольких получателей.

Симметричное шифрование является важным принципом и инструментом для защиты конфиденциальных данных. Несмотря на свои недостатки, оно широко применяется во множестве систем и протоколов, обеспечивая безопасность передачи информации.

Асимметричное шифрование: особенности и применение

Уникальной особенностью асимметричного шифрования является то, что процесс шифрования и расшифрования выполняются с использованием разных ключей. Ключом шифрования является открытый ключ, который известен всем пользователям, в то время как ключом расшифрования является закрытый ключ, который известен только его владельцу.

Использование асимметричного шифрования обеспечивает такие преимущества, как:

1. Защита данных: благодаря двум различным ключам, позволяющим шифровать и расшифровывать информацию, асимметричное шифрование обеспечивает более высокий уровень безопасности.

2. Аутентификация: использование закрытого ключа гарантирует, что информацию может расшифровать именно владелец этого ключа, что позволяет подтвердить подлинность отправителя и целостность сообщения.

3. Обмен ключами: асимметричное шифрование позволяет безопасно обмениваться ключами для последующего использования в симметричном шифровании, что упрощает процесс безопасной передачи данных.

Ключевые аспекты использования ключей шифрования для обеспечения безопасности данных

Типы ключей шифрования:

1. Симметричные ключи - это ключи шифрования, где один и тот же ключ используется как для шифрования, так и для расшифровки данных. Такая система требует, чтобы оба участника процесса шифрования обладали одним и тем же ключом. Однако, передача такого ключа может представлять некоторые риски безопасности.

2. Асимметричные ключи - это ключи, где используется пара ключей: публичный (открытый) и приватный (секретный). Публичный ключ используется для шифрования данных, а приватный ключ - для их расшифровки. Важно отметить, что приватный ключ должен быть хранен в тайне и доступен только авторизованным лицам.

3. Хэш-коды - это специальные числовые значения, получаемые путем применения хэш-функции к исходным данным. Хэш-коды можно использовать в качестве ключей шифрования, так как они обеспечивают высокий уровень защиты данных и позволяют проверить целостность информации.

Важность безопасности ключей шифрования:

Безопасность ключей шифрования играет решающую роль в обеспечении эффективной защиты данных. Ключи шифрования должны быть достаточно длинными и сложными, чтобы сократить вероятность их угадывания или взлома. Кроме того, ключи должны храниться в надежных и защищенных хранилищах, чтобы предотвратить несанкционированный доступ к ним.

Все виды ключей шифрования обладают своими преимуществами и недостатками, и выбор подходящего типа ключа зависит от конкретной ситуации и требований безопасности. Однако, важно помнить, что безопасность ключей шифрования является основой для защиты конфиденциальности и целостности данных.

Защита данных в цифровой эпохе: роль протоколов шифрования в сетях и интернете

Протоколы шифрования представляют собой комплекс методов и алгоритмов, которые позволяют обрабатывать информацию таким образом, чтобы она стала недоступной для несанкционированного доступа. Они обеспечивают конфиденциальность, целостность и аутентичность передаваемых данных.

- Конфиденциальность - шифрование информации делает ее непонятной для посторонних лиц, сохраняя конфиденциальность и предотвращая несанкционированный доступ ко важным данным.

- Целостность - протоколы шифрования защищают информацию от изменения или подмены в процессе передачи. Таким образом, получатель может быть уверен, что полученные данные являются точной копией отправленных.

- Аутентичность - протоколы шифрования обеспечивают возможность проверки идентичности отправителя и получателя данных. Это позволяет избежать подмены информации злоумышленниками.

Применение протоколов шифрования становится особенно критическим в области финансовых транзакций, медицинских данных, коммерческой информации и других конфиденциальных данных. Эти протоколы работают на разных уровнях сети: от низкоуровневых протоколов, таких как SSL/TLS, до протоколов прикладного уровня, таких как PGP и S/MIME.

Протоколы шифрования в сетях и интернете играют важную роль в защите частной жизни и предотвращении киберпреступности. Благодаря им мы можем быть уверены, что наши данные остаются в безопасности во время передачи по сети.

Защита информации: важность шифрования и актуальные тенденции

Шифрование имеет широкий спектр применений во многих сферах, начиная от электронной почты, онлайн-банкинга и транзакций в сети до обмена сообщениями, хранения конфиденциальных данных и защиты коммерческой информации. Принципы шифрования обеспечивают конфиденциальность, целостность и подлинность информации, защищая ее от несанкционированного доступа, вмешательства или изменений.

Современные тенденции в области шифрования направлены на повышение уровня безопасности и эффективности защиты информации. Одной из таких тенденций является использование симметричного и асимметричного шифрования в сочетании, что позволяет совместить преимущества обоих методов. Также развитие квантовых вычислений и квантовой криптографии открывает новые возможности для создания более надежных алгоритмов и протоколов шифрования.

Протоколы шифрования становятся все более сложными и надежными, чтобы справиться с современными вычислительными ресурсами, используемыми злоумышленниками. Сегодняшний уровень шифрования требует сильных алгоритмов, длинных ключей и регулярного обновления, чтобы гарантировать безопасность информации в условиях постоянного развития технологий и киберугроз.

| Преимущества шифрования: | Тенденции в области шифрования: |

| 1. Конфиденциальность | 1. Использование комбинированных методов шифрования |

| 2. Целостность | 2. Развитие квантовой криптографии |

| 3. Подлинность | 3. Создание более надежных алгоритмов |

В итоге, шифрование является неотъемлемой частью современной системы защиты информации. Внедрение и постоянное совершенствование принципов и методов шифрования позволяет обеспечить высокий уровень безопасности данных и адаптироваться к новым вызовам и угрозам, связанным с цифровым миром и информационной безопасностью.

Вопрос-ответ

Какие принципы лежат в основе работы протокола шифрования?

Основными принципами работы протокола шифрования являются конфиденциальность, целостность и аутентификация данных. Протокол шифрования обеспечивает защиту информации путем ее преобразования в нечитаемую форму перед передачей и обратное преобразование при получении.

Какие функции выполняет протокол шифрования?

Протокол шифрования выполняет ряд функций для обеспечения безопасности данных, включая шифрование и расшифрование информации, установление ключей шифрования, аутентификацию участников, контроль целостности информации и управление безопасной передачей данных.

Каким образом протокол шифрования обеспечивает конфиденциальность данных?

Протокол шифрования обеспечивает конфиденциальность данных путем преобразования информации в нечитаемую форму с использованием математических алгоритмов. В результате шифрования информацию становится практически невозможно прочитать без знания ключа шифрования.

Что такое аутентификация данных и каким образом протокол шифрования осуществляет эту функцию?

Аутентификация данных - это процесс проверки подлинности и целостности информации. Протокол шифрования осуществляет аутентификацию данных путем добавления к информации цифровой подписи или проверкой сообщения с помощью алгоритмов хэширования. Это позволяет убедиться в том, что данные не были изменены и что отправитель является подлинным.

Каким образом протокол шифрования обеспечивает целостность передаваемых данных?

Протокол шифрования обеспечивает целостность передаваемых данных путем добавления цифровой подписи к информации или использования алгоритмов хэширования. Это позволяет получателю убедиться в том, что данные не были изменены во время передачи и что они дошли в неизменном виде.