Один из важнейших аспектов информационной безопасности в сети – доверие. И чтобы подтвердить легитимность веб-ресурса или электронной почты, необходимо использовать сертификаты. Однако любая система может иметь хрупкие места, и настройка хранилища доверенных корневых сертификатов не является исключением.

Значимость правильного размещения этого хранилища нельзя недооценивать. Ведь сертификаты играют роль доверенных инстанций, эмитирующих электронные подписи и использующихся для авторизации виртуальных сущностей. Сертификат – это верный залог легитимности, и поэтому было решено делать его общедоступным для всех пользователей. Соответственно, местонахождение хранилища становится столь же критичной деталью в обеспечении безопасности, как и сам сертификат.

Центров сертификации, являющихся ответственными за хранение и поддержку корневых сертификатов, существует множество. Однако не все они гарантируют безукоризненную безопасность. Подобно клятве, каждый сертификат должен придерживаться определенного набора правил и руководиться стандартами. Ошибки и просчеты в местонахождении хранилища могут привести к серьезным последствиям, подвергая информацию и системы риску утечки данных, фальсификации и хакерским атакам.

Основные принципы в области обеспечения безопасности данных

В данном разделе представлены ключевые понятия и принципы, на которых строится информационная безопасность. Понимание этих основных концептов поможет обеспечить надежную защиту данных и предотвратить возможные угрозы.

Конфиденциальность – обеспечение безопасности информации, гарантирующее ее доступ только уполномоченным лицам и предотвращение несанкционированного доступа к конфиденциальным данным.

Целостность – осуществление контроля за целостностью информации, обеспечение ее неизменности и предотвращение возможности несанкционированного изменения данных.

Доступность – обеспечение доступа к информации только для уполномоченных пользователей в любое время и в любом месте без ущерба для ее конфиденциальности и целостности.

Аутентификация – процесс проверки подлинности и идентификации пользователя, гарантирующий, что полученная информация идет от правильного и проверенного источника.

Авторизация – предоставление пользователю определенных прав доступа к системе, опирающееся на его идентификацию и аутентификацию.

Аудит – система контроля и регистрации всех событий, связанных с доступом и использованием информации, позволяющая выявить возможные нарушения безопасности и определить их причины.

Шифрование – процесс преобразования информации в зашифрованный вид для обеспечения ее конфиденциальности и защиты от несанкционированного доступа.

Физическая безопасность – меры, направленные на обеспечение безопасности физического пространства, где хранится и обрабатывается информация, включая ограниченный доступ, системы видеонаблюдения, охрану и т.д.

Сетевая безопасность – защита информации от внешних угроз посредством установки и настройки специальных сетевых механизмов, включая брандмауэры, интрафейсные фильтры, VPN и др.

Понимание данных понятий поможет выстраивать эффективные меры по защите информации, обеспечивая безопасность и надежность в каждом аспекте ее использования.

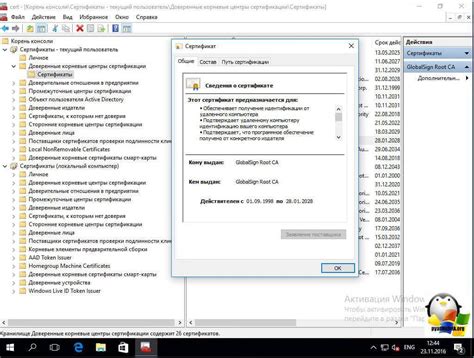

Как работают доверенные корневые сертификаты и почему они гарантируют безопасность

Доверенные корневые сертификаты – это цифровые данные, которые подтверждают подлинность и безопасность сервера или сайта. Эти сертификаты выдаются специализированными центрами сертификации, которые проверяют удостоверения и подлинность каждого сертификата.

Когда вы заходите на сайт, ваш веб-браузер проверяет сертификат сервера, чтобы убедиться, что он действительный и был выдан доверенным центром сертификации. Если сертификат считается действительным, браузер отображает иконку, указывающую на защищенное соединение.

Благодаря применению доверенных корневых сертификатов, возможность подделки сертификатов и атак на безопасность сильно снижается. Взлом сайта с валидным сертификатом без доступа к приватному ключу самого сертификата является практически невозможным.

- Доверенные корневые сертификаты – это ключевой инструмент подтверждения подлинности сервера или сайта.

- Центры сертификации следят за выдачей действительных сертификатов и удостоверений.

- Браузеры проверяют сертификаты для обеспечения безопасного соединения.

- Применение доверенных корневых сертификатов снижает риски подделки и атак на безопасность.

В итоге, доверенные корневые сертификаты играют важную роль в обеспечении безопасности информационных процессов. Они позволяют пользователям быть уверенными в безопасности передаваемых данных и устраняют риски подмены или подделки серверов.

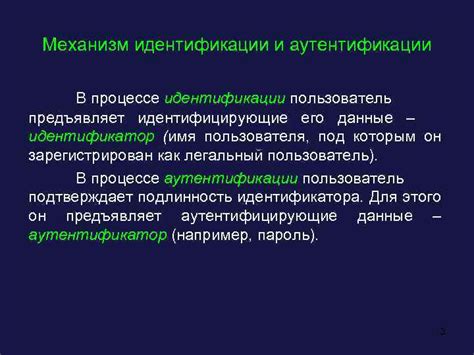

Роль центров сертификации в процессе идентификации и аутентификации

Центры сертификации играют важную роль в обеспечении безопасности информации и подтверждении подлинности участников взаимодействия. Они выполняют функцию проверки личности и выдачи цифровых сертификатов, которые служат доверенным электронным удостоверениям. Благодаря этим сертификатам возможна идентификация пользователей и аутентификация их данных, что обеспечивает защиту от подделки и несанкционированного доступа к информации.

В процессе идентификации центры сертификации устанавливают подлинность информации, предоставляемой участниками, и позволяют отличить их от потенциальных злоумышленников. Они проверяют личность и подтверждают соответствие предоставленных данных реальным лицам или организациям. Такая проверка основывается на различных методах и биометрических характеристиках, таких как отпечатки пальцев, сканирование лица или сотрудничество с государственными органами для сверки данных.

Аутентификация, с другой стороны, заключается в проверке достоверности информации, предоставляемой участником в процессе взаимодействия. Центры сертификации удостоверяют, что данные соответствуют установленным стандартам и не подвергались вмешательству. Они используют электронные подписи и цифровые сертификаты, которые гарантируют, что информация не была изменена, а ее отправитель является истинным владельцем.

Идентификация и аутентификация, осуществляемая центрами сертификации, являются важными компонентами информационной безопасности. Они позволяют обеспечить конфиденциальность, целостность и доступность данных, а также защитить системы от несанкционированного доступа и подделки информации. Благодаря этим процессам возможно безопасное взаимодействие и передача данных между участниками сети.

Роль расположения центра хранения верифицированных основных гарантированных протоколов в обеспечении безопасности

Расположение центра хранения основных гарантированных протоколов играет важную роль в обеспечении безопасности информации. Интересующийся вопрос можно рассмотреть с точки зрения влияния местонахождения на доступность, целостность и достоверность данных, содержащихся в этих протоколах. В данном разделе мы рассмотрим ряд факторов, которые определяют значимость расположения хранилища и его влияние на создание безопасной информационной среды.

- Физическая безопасность: расположение хранилища основных сертификатов должно обеспечивать высокий уровень защиты от несанкционированного доступа и физических угроз. Это включает в себя безопасность здания, наличие систем видеонаблюдения, средств контроля доступа и т.д.

- Географическая доступность: важным аспектом является расположение хранилища в географической зоне с надежной инфраструктурой связи, чтобы обеспечить стабильное и быстрое соединение с пользователем в любой точке мира.

- Конфиденциальность данных: местоположение хранилища должно быть выбрано с учетом местных законодательных требований и нормативных актов, которые обеспечивают конфиденциальность и защиту персональных данных пользователей.

- Резервирование и отказоустойчивость: местоположение хранилища должно быть устойчивым к различным видам природных катастроф, техническим сбоям и другим возможным рискам. Важно также реализовать системы резервного копирования и репликации данных для обеспечения непрерывности доступа.

- Юридическая совместимость: расположение хранилища должно соответствовать международным и национальным стандартам безопасности, чтобы обеспечить совместимость с передовыми системами и сертификатами.

Комбинированное воздействие данных факторов определяет решающую важность правильного выбора местоположения хранилища верифицированных основных гарантированных протоколов для обеспечения безопасности процессов обмена информацией в сети.

Преимущества и недостатки распределенных систем хранения корневых сертификатов

Преимущества распределенных систем хранения:

- Надежность: распределенные системы обеспечивают высокую степень надежности, так как хранение корневых сертификатов происходит на нескольких узлах. Это позволяет избежать единой точки отказа и увеличивает устойчивость системы к сбоям.

- Масштабируемость: благодаря распределенной архитектуре, системы хранения корневых сертификатов могут быть легко масштабированы в зависимости от потребностей. Добавление новых узлов или их удаление может быть выполнено без значительных проблем, что позволяет адаптировать систему под изменяющиеся условия.

- Безопасность: распределенные системы хранения предлагают более высокий уровень безопасности. Если один узел компрометирован, информация о корневых сертификатах сохраняется на других узлах, что снижает риски утечек и несанкционированного доступа.

- Скорость доступа: благодаря распределенности, системы хранения могут предоставлять более высокую скорость доступа к корневым сертификатам. Это особенно важно в контексте обработки большого объема запросов, связанных с проверкой подлинности и безопасностью информации.

Недостатки распределенных систем хранения:

- Сложность настройки: поскольку распределенные системы требуют настройки и синхронизации между узлами, их внедрение может быть сложным процессом. Правильная настройка и обслуживание требуют определенных знаний и ресурсов.

- Высокие затраты: введение и поддержка распределенных систем может потребовать значительных финансовых вложений. Необходимо учесть затраты на инфраструктуру, оборудование и обучение персонала.

- Сложность обновлений: в распределенных системах необходимо обеспечить согласованность и своевременное обновление корневых сертификатов на всех узлах. Это может быть сложной задачей, особенно в больших и сложных сетях.

Распределенные системы хранения корневых сертификатов имеют свои преимущества и ограничения, которые стоит учитывать при выборе подходящего решения для обеспечения информационной безопасности.

Локальные хранилища и защита информации

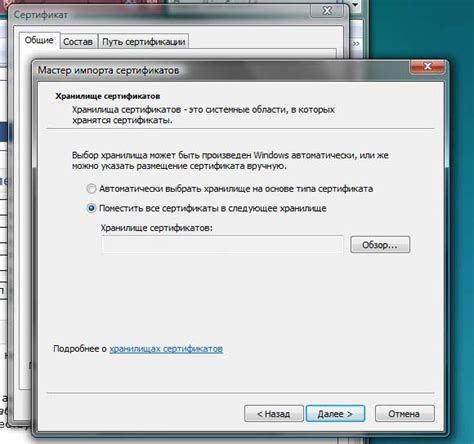

Локальное хранилище представляет собой специальное устройство или программное обеспечение, в котором хранятся корневые сертификаты различных центров сертификации. Каждый сертификат содержит уникальный идентификатор, публичный ключ и другую необходимую информацию. Эти корневые сертификаты проверяются при установлении безопасного соединения с веб-сайтами или другими сетевыми ресурсами.

Роль локальных хранилищ корневых сертификатов заключается в том, чтобы убедиться в подлинности серверов, с которыми устанавливается соединение, и обеспечить безопасность передачи данных. При открытии веб-сайта или приложения, устройство или программа проверяют корневые сертификаты, хранящиеся в локальном хранилище, чтобы удостовериться, что соединение будет установлено с надежным сервером и предотвратить возможные атаки между сервером и клиентом.

| Преимущества локальных хранилищ | Роль в защите информации |

|---|---|

| Обеспечивают уникальность идентификаторов | Подтверждают подлинность серверов |

| Позволяют эффективно управлять сертификатами | Обеспечивают безопасность передачи данных |

| Снижают риск подделки сертификатов | Предотвращают возможные атаки |

Физическая защита области размещения основных ключей

В сфере информационной безопасности особое внимание уделяется не только защите данных, но и физической безопасности местоположения ключевых элементов системы. Основные ключи, обеспечивающие целостность и безопасность процесса сертификации, требуют особой охраны и недоступности для посторонних лиц.

Одним из важных аспектов физической безопасности является выбор оптимального помещения для хранения ключевых сертификатов. Это помещение должно обладать достаточной защитой от различных видов воздействий, таких как разгерметизация, пожар, наводнение или несанкционированный доступ.

- 1. Защита от разгерметизации: важно выбрать помещение, имеющее хорошую изоляцию и герметичность, чтобы предотвратить попадание вредных веществ или пыли, которые могут повредить систему хранения ключей.

- 2. Защита от пожара: для предотвращения полного уничтожения ключевых данных необходимо использование системы пожаротушения, датчиков дыма и пламени, а также регулярные проверки системы на работоспособность.

- 3. Защита от наводнения: помещение для хранения ключей должно быть подвержено минимальному риску наводнения. Необходимо регулярное обслуживание систем водоотвода и использование контролируемого доступа к помещению.

- 4. Защита от несанкционированного доступа: помещение должно быть защищено от несанкционированного доступа с помощью периметральных ограждений, системы видеонаблюдения, а также использования системы контроля доступа на основе ключей или биометрических данных персонала.

В итоге, обеспечение физической безопасности местоположения хранилища основных ключей для корневых сертификатов является важным фактором, который гарантирует целостность и надежность системы сертификации. Выбор и оборудование соответствующего помещения для хранения ключей позволяет минимизировать риски воздействия различных угроз и обеспечивает гарантированную безопасность информации и данных.

Виртуальное хранение корневых сертификатов: преимущества и риски

Одним из способов безопасного хранения таких сертификатов является использование виртуальных хранилищ. Виртуальное хранение позволяет сократить необходимость в физическом пространстве для сохранения большого количества документов, уменьшить вероятность потери или повреждения информации, а также обеспечить её быстрый доступ и управление.

Преимущества виртуальных хранилищ:

- Масштабируемость: возможность увеличения объема хранимых данных по мере необходимости.

- Удобство использования: доступ к сертификатам виртуального хранилища может быть осуществлен с любого устройства, подключенного к интернету.

- Защита от физических угроз: отсутствие необходимости в физическом пространстве для хранения сертификатов минимизирует риски, связанные с пожарами, наводнениями или кражами.

- Повышенная отказоустойчивость: виртуальные хранилища обычно имеют меры для обеспечения резервного копирования и восстановления данных.

Однако, наряду с преимуществами, виртуальные хранилища корневых сертификатов также сопряжены с определенными рисками.

Риски виртуального хранения корневых сертификатов:

- Уязвимость к компьютерным атакам: хакеры могут попытаться получить доступ к виртуальным хранилищам и получить контроль над корневыми сертификатами.

- Потеря данных: сбои в системе, ошибки в управлении или аппаратное обеспечение могут привести к потере ценных сертификатов.

- Несанкционированное использование: злоумышленники могут попытаться подделать корневые сертификаты или использовать их для атак на другие системы.

- Нарушение конфиденциальности: при неправильной настройке доступа к виртуальному хранилищу, чувствительная информация может быть скомпрометирована.

Понимание преимуществ и рисков, связанных с использованием виртуальных хранилищ корневых сертификатов, позволяет принять обоснованные решения при выборе соответствующих инструментов и стратегий в области информационной безопасности.

Оптимальные стратегии выбора местоположения репозитория основных сертификатов

Когда дело касается выбора локации для хранения корневых сертификатов, необходимо учесть ряд факторов, которые помогут определить оптимальную стратегию. Важно обращаться к комплексному подходу и принимать во внимание синонимы, которые повысят безопасность информации и снизят воздействие потенциальных угроз.

Первым шагом на пути к определению наиболее подходящего местоположения является проведение анализа угроз и уязвимостей. Это позволит идентифицировать потенциальные риски и наметить возможные пути их снижения. При этом необходимо помнить о важности защиты конфиденциальности и целостности данных, а также обеспечения их доступности.

Кроме того, существует несколько стратегий выбора расположения хранилища корневых сертификатов, которые можно рассмотреть. Одной из них является географическое разделение, при котором репозиторий может располагаться на разных континентах или в различных географических зонах. Это обеспечивает дополнительную защиту от различных видов угроз, таких как естественные или техногенные катастрофы.

Еще одним подходом является использование распределенной архитектуры, в которой хранилище может находиться на нескольких физических серверах или виртуальных средах. Это обеспечивает высокую доступность данных и увеличивает вариативность в случае возникновения непредвиденных событий.

Также, стоит упомянуть о возможности выбора облака как местоположения хранилища корневых сертификатов. Облачные решения могут предоставить гибкость и масштабируемость, а также повысить уровень безопасности за счет изолированности данных и использования современных механизмов шифрования.

И, наконец, следует помнить о резервировании данных и использовании дублирующих систем. Репликация данных в разных локациях поможет предотвратить потерю данных и обеспечить их надежность в условиях возможного отказа основного хранилища.

Обновление и регулярная проверка основных хранилищ сертификатных органов безопасности

Обновление и регулярная проверка центральных хранилищ сертификатных органов безопасности - это процессы, которые позволяют поддерживать актуальность и целостность корневых сертификатов. Они являются основой для проверки подлинности и шифрования данных в сети, а также обеспечивают доверие между различными участниками информационного обмена.

Обновление и регулярная проверка хранилищ сертификатных органов безопасности важны в связи с постоянной эволюцией угроз информационной безопасности. Каждый день появляются новые виды вредоносных программ и методы атак, и это требует постоянного обновления и адаптации системы безопасности.

Кроме того, обновление и регулярная проверка центральных хранилищ сертификатных органов безопасности гарантируют соответствие стандартам и требованиям отрасли. Различные организации задают определенные критерии и политики безопасности, следование которым помогает предотвратить уязвимости и снизить риски.

Таким образом, обновление и регулярная проверка основных хранилищ сертификатных органов безопасности обеспечивают надежность и эффективность информационной системы. Регулярное обновление позволяет устранить уязвимости, а проверка целостности гарантирует доверие к корневым сертификатам. Эти процессы являются неотъемлемой частью поддержки информационной безопасности и должны проводиться регулярно и систематически.

Вопрос-ответ

Какое местоположение хранилища доверенных корневых сертификатов центров сертификации является наиболее безопасным?

Наиболее безопасным местоположением хранилища доверенных корневых сертификатов центров сертификации является изолированная и защищенная сеть или физический сервер, на который имеют доступ только авторизованные лица с высоким уровнем безопасности. Это помогает предотвратить несанкционированный доступ или изменение корневых сертификатов, что может подвергнуть систему риску и компрометировать информационную безопасность.

Какие проблемы могут возникнуть, если хранилище доверенных корневых сертификатов центров сертификации будет расположено в ненадежном месте?

Если хранилище доверенных корневых сертификатов центров сертификации будет расположено в ненадежном месте, могут возникнуть серьезные проблемы с информационной безопасностью. Несанкционированный доступ к данным корневых сертификатов может привести к подмене сертификатов, атакам типа "человек посередине" и другим формам киберпреступности. Это может привести к утечке и подмене конфиденциальных данных, а также нарушению целостности и достоверности информации, передаваемой по сети.

Какую роль играет физическая безопасность в хранении корневых сертификатов центров сертификации?

Физическая безопасность является важным аспектом хранения корневых сертификатов центров сертификации. Для обеспечения безопасности данных необходимо размещать хранилище в защищенном физическом помещении, к которому имеют доступ только авторизованные сотрудники. Это может быть помещение с контролем доступа, видеонаблюдением и другими средствами физической безопасности. Такие меры помогают предотвратить физический доступ к корневым сертификатам и защитить их от утраты, кражи или повреждения.