Вы когда-нибудь задумывались, откуда берутся ключи к виртуальным замкам, которые обеспечивают безопасность в сети? Каким образом пользователи получают входные данные, дающие возможность подключиться к защищенной сетевой инфраструктуре? Ответы на эти вопросы не всегда находятся на поверхности и зачастую окутаны тайной.

Мир цифровых технологий вливается в нашу повседневность и становится неотъемлемой частью нашей жизни, но часто мы не задумываемся о сложных и непрерывно развивающихся механизмах, обеспечивающих нашу безопасность при подключении к сети. Мы привыкли к удобству авторизации на различных устройствах, но что происходит за кулисами – это интересная и захватывающая мистерия.

Существует целый ряд вариантов, способных позволить пользователям получить доступ к защищенной сетевой инфраструктуре. Они обладают разными особенностями и требуют определенных знаний. Так, например, возможность включения в сеть безопасности может предоставляться посредством электронных ключей, аутентификационных токенов или даже одноразовых паролей. Все эти инструменты работают на основе уникальных протоколов, созданных с целью защиты информации от несанкционированного доступа.

Регистрация на специализированном портале: присоединитесь к безопасной сети

Регистрация на специализированном портале является неотъемлемым шагом для получения доступа к защищенной сети. Процесс регистрации обеспечивает вам собственный идентификатор, который является ключом к подключению к сети безопасности. После успешной регистрации, вам будет присвоен уникальный логин и пароль, дающие вам возможность получить полноценный доступ к защищенной сети безопасности.

Важно отметить, что специализированный портал обеспечивает дополнительные меры безопасности, чтобы гарантировать, что только авторизованные пользователи получат доступ к сети. Поэтому регистрация на портале является не только ключом к подключению, но также гарантией безопасности в сети.

В процессе регистрации вы можете быть призваны предоставить дополнительную информацию, которая может быть необходима для проверки вашей легитимности. Это может включать в себя предоставление персональных данных, подтверждение вашей принадлежности к определенной организации или институту, а также прохождение дополнительных шагов аутентификации.

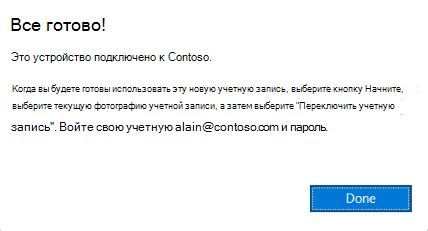

После завершения процесса регистрации и получения логина и пароля, вы будете готовы к подключению к сети безопасности. Это откроет перед вами возможности доступа к защищенной информации, обмену данными с другими авторизованными пользователями и использованию специализированных сервисов, предоставляемых этим порталом.

В итоге, регистрация на специализированном портале является ключевым шагом к получению доступа к безопасной сети. Этот процесс обеспечивает вам личный идентификатор, который обеспечивает безопасное подключение и позволяет вам воспользоваться преимуществами защищенной сети безопасности.

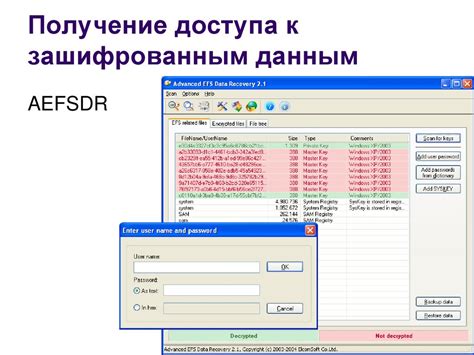

Получение доступа к учетным данным от администратора системы

В данном разделе мы рассмотрим процедуру получения необходимых учетных данных, которые позволят вам получить доступ к системе безопасности. Эти данные могут быть предоставлены администратором системы, который ответственен за настройку и поддержку сети.

В процессе получения учетных данных от администратора системы необходимо заранее составить список необходимых сведений, как правило, это логин и пароль. Система безопасности может также требовать другие данные для успешной аутентификации, например, ответ на секретный вопрос или использование двухфакторной аутентификации.

Получить доступ к учетным данным обычно можно обратившись к администратору системы, который имеет полномочия для предоставления такой информации. Необходимо быть готовым предоставить достаточные аргументы, чтобы убедить администратора в необходимости получения учетных данных. Важно помнить, что администратор может иметь особые требования и процедуры для предоставления доступа к учетным данным.

- Изучите политику безопасности системы. Возможно, в ней уже прописаны процедуры получения учетных данных. Необходимо ознакомиться с этими правилами и следовать им для обеспечения безопасности данных и сети.

- Обратитесь к администратору системы. Уточните, какая информация необходима для предоставления доступа. Объясните цель и необходимость получения учетных данных, чтобы администратор мог принять решение о предоставлении доступа.

- Предоставьте необходимую информацию. Если администратор согласен предоставить доступ, вам может быть задано несколько вопросов для проверки вашей личности и подтверждения правильности запроса. Обязательно предоставьте верную и достоверную информацию.

- Запишите полученные учетные данные. После успешного получения учетных данных важно их сохранить в надежном месте. Рекомендуется использовать парольные менеджеры для обеспечения безопасного хранения и управления учетными данными.

Необходимо помнить, что получение учетных данных от администратора системы является ответственным действием. Важно соблюдать политику безопасности и использовать полученные учетные данные только в рамках установленных правил и согласованных целей.

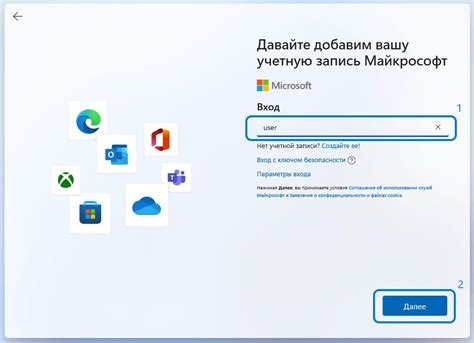

Использование учетной записи активного каталога

В данном разделе рассмотрим важность и преимущества использования учетной записи активного каталога для обеспечения безопасности подключения к сети.

Учетная запись активного каталога является одним из ключевых инструментов в области сетевой безопасности. Она предоставляет пользователю уникальный идентификатор, позволяющий получить доступ к ресурсам и системам в сети. Благодаря активному каталогу, пользователь может безопасно аутентифицироваться и авторизоваться на сервере или в рабочей группе, осуществлять управление данными, а также получать необходимые разрешения и ограничения.

Использование учетной записи активного каталога обеспечивает высокий уровень безопасности и защиты информации от несанкционированного доступа.

Значение учетной записи активного каталога необходимо осознавать при подключении к сети безопасности. Она является ключевым элементом аутентификации и идентификации пользователя, позволяющим установить связь между личностью и доступом к ресурсам. Благодаря учетной записи активного каталога, пользователь может получить доступ к важной информации, выполнять операции и осуществлять управление данными, соблюдая принципы безопасности и получая необходимые разрешения.

В итоге, использование учетной записи активного каталога является неотъемлемой частью обеспечения безопасности подключения к сети. Она предоставляет возможность установить уровень доступа каждого пользователя, а также отслеживать и контролировать активности в сети, повышая общую эффективность и надежность работы систем и ресурсов.

Изучение информации в руководстве по оборудованию

Для начала, в руководстве можно изучить справочные материалы о принципах работы безопасных сетей, их компонентах и возможных вариантах подключения. Такие материалы помогут получить общее представление о том, как сеть обеспечивает защищенное соединение и о терминологии, используемой в этой области.

В документации также можно найти подробные инструкции по настройке и управлению безопасными сетями. Эти инструкции обычно содержат шаги, которые должны быть выполнены для настройки доступа к системе безопасности, а также указания по установке и настройке необходимого программного обеспечения.

Более того, руководства по оборудованию предоставляют информацию о доступе к системе безопасности через различные интерфейсы, включая командную строку, веб-интерфейс и графические интерфейсы. Это позволяет выбрать наиболее подходящий и удобный способ доступа в зависимости от предпочтений и навыков пользователя.

Кроме того, в руководстве могут быть описаны возможные проблемы и способы их решения при настройке и использовании системы безопасности. Это позволяет быстро разобраться с возникающими трудностями и устранить проблемы, которые могут возникнуть при первоначальной настройке или использовании системы.

Важно отметить, что производители оборудования постоянно обновляют документацию и рекомендации в соответствии с изменениями в безопасности сетей. Поэтому регулярное изучение документации является залогом получения самой актуальной информации о настройке и доступе к системе безопасности.

Взаимодействие с поставщиком услуг сетевой безопасности

Вопросы, которые следует задать провайдеру:

- Уточните процедуру получения привилегированного доступа: провайдер может предложить разные способы и процедуры получения необходимых учетных данных.

- Получение идентификационной информации: узнайте, какие данные необходимы для получения логина и пароля, а также как эти данные будут предоставлены.

- Правила использования: уточните условия и правила использования логина и пароля, чтобы избежать возможных нарушений и соблюсти требования безопасности.

- Срок действия учетных данных: узнайте, сколько времени будут активными логин и пароль, и как происходит их обновление.

- Техническая поддержка: запросите информацию о доступности и способах связи с технической поддержкой в случае возникновения проблем или вопросов.

Обратитесь к провайдеру с интересующими вас вопросами, чтобы удостовериться, что вы полностью ознакомлены с процессом получения и использования логина и пароля для подключения к сети безопасности. Таким образом, вы сможете обеспечить безопасность вашего подключения к сети и избежать возможных проблем в дальнейшем.

Получение доступа к учетным данным от коллег или сотрудников

Возможности получения информации о доступе от других сотрудников

В ходе работы с компьютерными системами и сетями безопасности не всегда известно, как получить необходимые учетные данные для подключения. Различные ситуации могут потребовать доступа к информации, такой как логины и пароли, от коллег или сотрудников. В данном разделе мы рассмотрим несколько способов получения учетных данных в случае, когда прямое получение от непосредственного пользователя неприменимо.

1. Коммуникация и сотрудничество

В начале стоит постараться общаться и сотрудничать с коллегами, которые имеют доступ к требуемым учетным данным. Ведь они могут быть готовы помочь и предоставить необходимую информацию. Здесь ключевую роль может сыграть межличностное общение, доверие и понимание необходимости получения доступа к информации.

2. Запрос руководства

Если необходимые учетные данные не доступны у коллег или сотрудников, можно обратиться к руководству или администрации компании с просьбой предоставить необходимые данные. Необходимо пояснить причину запроса и обосновать необходимость получения доступа к информации для эффективной работы или выполнения специфических задач.

3. Использование системы учета доступа

В некоторых компаниях существует система учета доступа, где можно запросить доступ к конкретному ресурсу или получить информацию о доступе от специальных администраторов. В этом случае следует обратиться к отделу информационной безопасности или аналогичному подразделению, чтобы узнать процедуры получения необходимых учетных данных.

Важно помнить, что получение учетных данных о доступе от коллег или сотрудников следует осуществлять только в рамках официальных процедур и с разрешения вышестоящего руководства. Несанкционированный доступ к информации и нарушение правил безопасности может повлечь за собой негативные последствия и иметь юридические последствия.

Вопрос-ответ

Как получить логин и пароль для подключения к сети безопасности?

Логин и пароль для подключения к сети безопасности можно получить у администратора сети или у провайдера интернет-услуг. Обычно они выдаются при подключении к сети или при установке роутера.

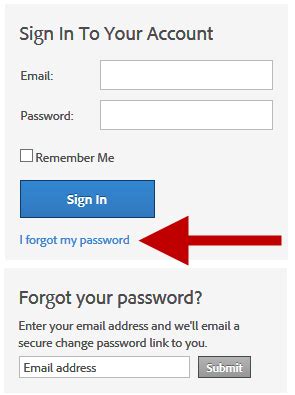

Что делать, если я забыл логин и пароль для подключения к сети безопасности?

Если вы забыли логин и пароль для подключения к сети безопасности, вам следует связаться с администратором сети или провайдером интернет-услуг. Они помогут восстановить доступ к сети, либо выдадут новые учетные данные.

Могу ли я изменить логин и пароль для подключения к сети безопасности?

Да, в большинстве случаев вы можете изменить логин и пароль для подключения к сети безопасности. Для этого вам необходимо войти в настройки своего роутера или связаться с администратором сети, чтобы получить инструкции по смене учетных данных.

Могу ли я использовать одни и те же логин и пароль для разных устройств?

Да, вы можете использовать одни и те же логин и пароль для разных устройств при подключении к сети безопасности. Однако, для повышения безопасности рекомендуется использовать разные логины и пароли для каждого устройства.

Какая длина и сложность должны быть у логина и пароля для подключения к сети безопасности?

Длина и сложность логина и пароля могут варьироваться в зависимости от требований администратора сети или провайдера интернет-услуг. Однако, для повышения безопасности рекомендуется использовать комбинацию букв, цифр и специальных символов, а также создать пароль длиной не менее 8 символов.